Cada vez es más común que un mayor número de actividades se realicen utilizando Internet, algunas de estas contemplan comunicaciones, actividades laborales, actividades académicas, operaciones bancarias, actividades personales, actividades de recreación, compras y pagos por mencionar algunas. Para realizar estas actividades en el ciberespacio se requiere de la creación de una cuenta en las aplicaciones o portales que ofrecen el servicio ya que estas sirven como una identificación digital que permite al sitio y/o servicio reconocer a cada uno de sus usuarios y así ofrecer un experiencia personalizada como también mostrar la información que le corresponde a cada uno.

Un factor comúnmente utilizado en la creación de estas cuentas de usuario son los correos electrónicos y números telefónicos en conjunto con una contraseña. Cuando los diversos proveedores mejoran la experiencia del usuario con este tipo de servicios en Internet, al mismo tiempo se crea la posibilidad para que los atacantes busquen obtener beneficios en estas tecnologías, donde uno de los vectores de ataques principal es mediante los sitios web falsos, que afectan a los usuarios, organizaciones y gobiernos que utilizan servicios electrónicos.

Derivado de lo anterior entra en escena una amenaza popular entre los atacantes ya que es muy fácil de implementar, tiene grandes índices de éxito y le brinda al perpetrador información valiosa de su victima que le permitirá orquestar un ataque más complejo. Esta amenaza es conocida como phishing y tiene muchas variantes.

¿Qué es el phishing?

El “Phishing” se puede describir como una forma de engaño que se vale de la ingeniería social para enviar un mensaje falso a una o varias personas, cuyo fin es convencerlas de entregar información sensible, como datos personales, contraseñas, datos bancarios, etc. Si la victima entrega la información el atacante la puede utilizar para realizar acciones fraudulentas como transferencias de fondos de las cuentas bancarias del usuario, compras con sus tarjetas de crédito/debito, usurpación de identidad para solicitar créditos o cometer otros delitos, acceder a su información personal para posteriormente extorsionar a la victima o un sin fin de comportamientos delictivos que utilizan la información recabada para darle un beneficio al atacante ya sea económico o de otra índole.

El medio más utilizado para realizar este tipo de ataques es el correo electrónico, sin embargo, no se limita a este ya que pueden utilizar llamadas telefónicas (Vishing), mensajes de texto SMS (Smishing) y recientemente códigos QR (QRshing). Tambien dependiendo el objetivo del atacante tenemos variantes como el Spear phishing o el fraude BEC los cuales requieren que el atacante previamente conozca alguna información de su victima lo que le permite realizar un ataque dirigido.

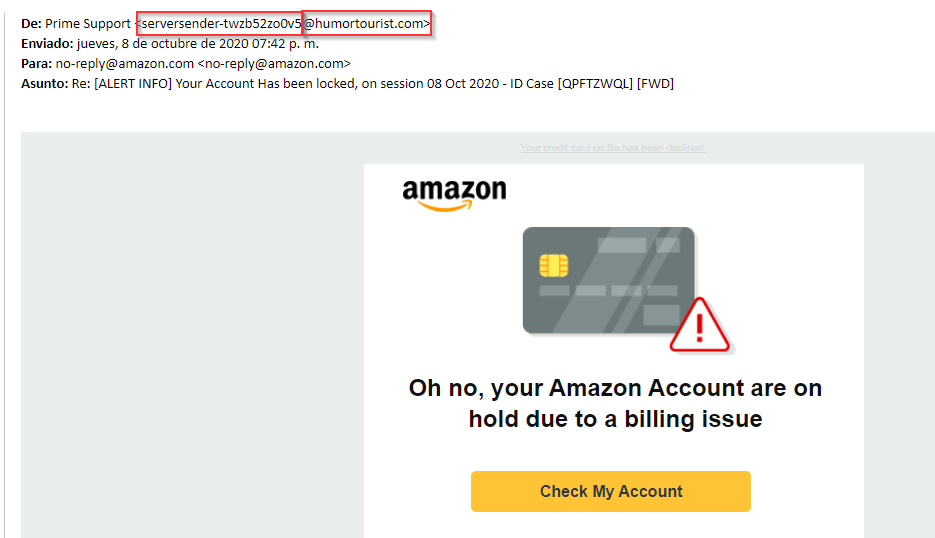

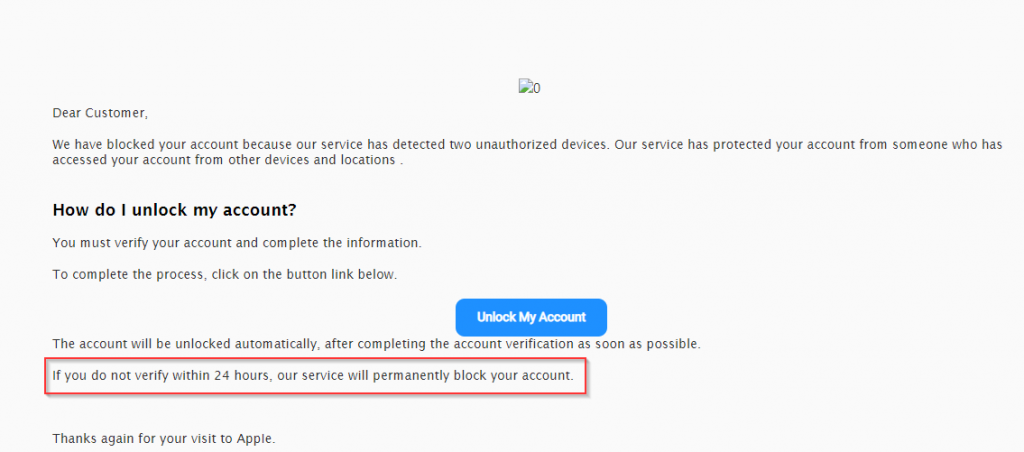

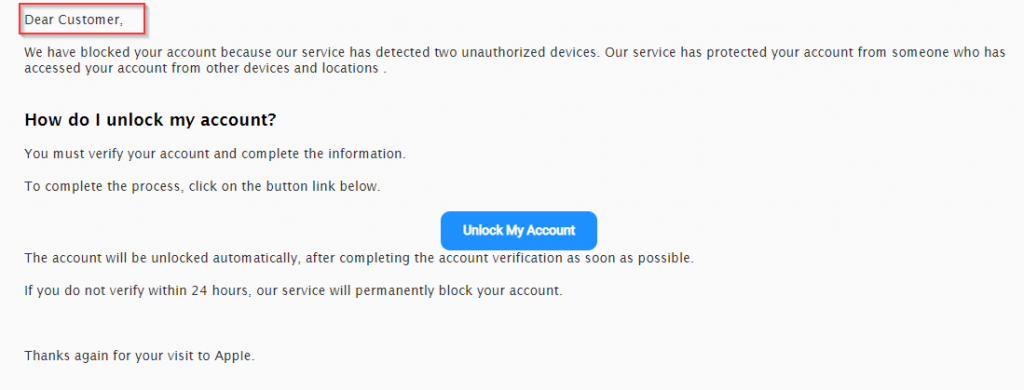

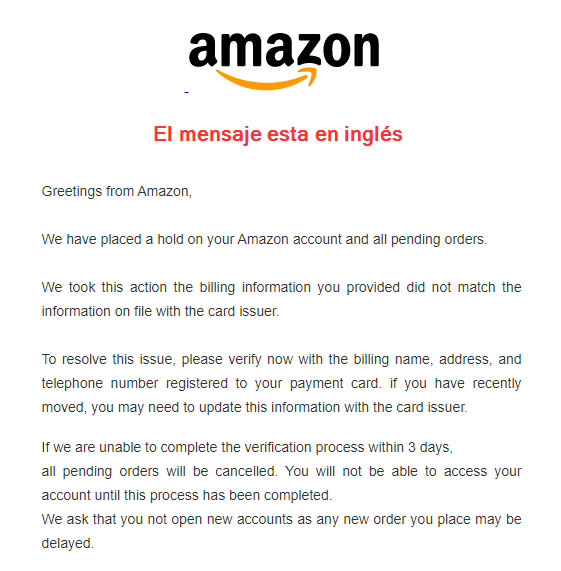

Aunque el phishing no es algo nuevo, ya que el concepto se describió por primera vez en 19871, sigue siendo un problema muy grande ya que por muy concientizados que estemos el atacante puede generar un escenario en el que sin dudarlo bajemos la guardia y caigamos en su trampa, pues estos mensajes suelen ser muy convincentes, ya que suplantan una entidad de confianza para la victima, como su banco, su empresa o hasta un familiar. Los mensajes utilizan distintos motivos como por ejemplo una actualización de datos personales, problemas técnicos, suspensión de una cuenta o haber ganado un premio, además, utilizan un sentido de urgencia para darle poco tiempo a la victima para reaccionar mencionando que se debe contestar rápidamente o su cuenta será cancelada o le apicaran un cargo por ejemplo.

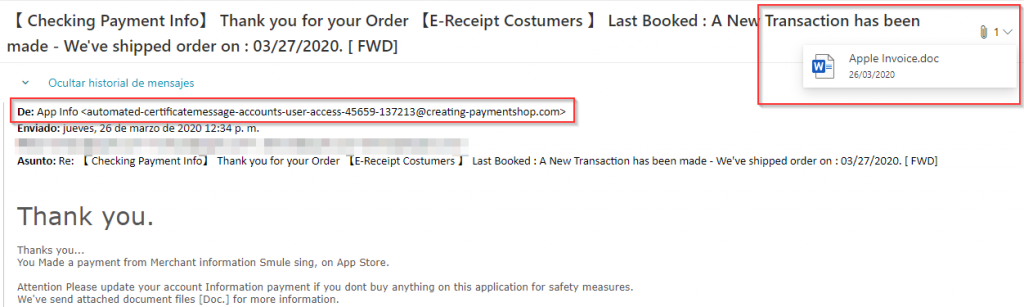

En la mayoría de los casos el correo electrónico de phishing viene acompañado de un enlace el cual redirige a una página que suplanta la identidad del ente de confianza y en la cual por lo regular se utiliza una página de login o un formulario para obtener los datos de interés para el atacante como podrían ser nombres, fechas de nacimiento, direcciones, datos de identidad, contraseñas, números de teléfono, entre otros. Si bien como mencione el uso de un enlace prevalece no es el único método utilizado, ya que los atacantes podrían hacer uso de un archivo adjunto y engañar a la victima a que lo ejecute e infecte su equipo con algún programa malicioso y este sea la puerta a un ataque más sofisticado, por ejemplo de acuerdo con el último reporte de APWG (Anti-Phishing Working Group), una organización que lucha contra esta amenaza, se observó un crecimiento del 36% del Q3 a Q4 de 2021 de compañías afectadas por ransomware que fue entregado mediante phishing2.

¿Cómo me protejo de esta amenaza?

Para protegernos de esta amenaza debemos siempre estar muy alertas de todo lo que nos llegue a nuestra bandeja de correo electrónico y seguir los consejos que se enlistan a continuación:

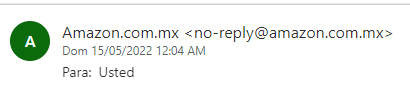

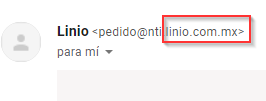

1.- Revisar siempre el remitente del correo electrónico, los atacantes por lo regular utilizan cuentas falsas creadas con nombres generados aleatoriamente o genéricos, además utilizan un dominio muy parecido al real o que no tiene relación con la organización.

2.- Revisar el Top Level Domain (TLD) de la cuenta del remitente, por lo general los atacantes utilizan TLDs poco conocidos o utilizados por las organizaciones, como podrían ser .xyz, .live, .name o .info en lugar de los más comerciales como .com, .edu, .net u .org ya que estos están ocupados por la marca original o son muy caros.

3.- Si es muy bueno para ser verdad lo más seguro es que sea fraude, los atacantes utilizan temáticas llamativas para que sus victimas bajen la guardia como pueden ser ofertas increíbles, premios, recompensas y descuentos.

4.- Revisar siempre los enlaces de los correos, al pasar por el cursor por encima del enlace se puede observar el real, si vemos algo sospechoso no debemos acceder al contenido del enlace. Por lo general los atacantes utilizan acortadores de URLs para esconder la URL maliciosa. También podemos copiar el enlace y revisarlo en servicios como URLScan (https://urlscan.io/) que nos permiten revisar su contenido sin abrir la URL directamente en nuestro navegador o en virus total (https://www.virustotal.com/gui/home/upload) que nos permite ver la reputación de la URL, si es identificada como maliciosa o si alguien ya la ha reportado con anterioridad.

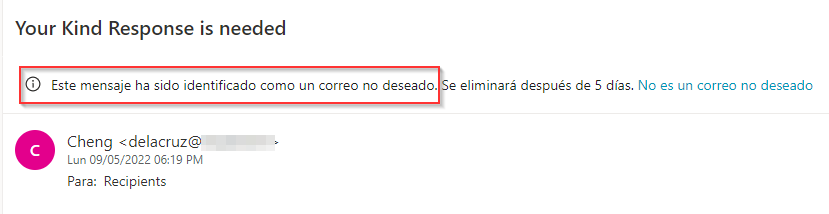

5.- Si tu servicio de correo o alguna solución de seguridad que tengas identifica el mensaje como malicioso es buena idea hacerle caso y no ignorar las advertencias que nos dan, si tenemos duda podemos revisar con más detalle el mensaje para descartar un falso positivo.

6.- No descargar archivos adjuntos de los correos sospechosos y tampoco ejecutarlos, los atacantes utilizan archivos adjuntos para infectar los equipos de sus victimas con malware.

7.- Si el mensaje te invita a contestar rápidamente o te apresura no hagas caso, siempre tomate tu tiempo para revisar con calma los detalles del correo electrónico.

8.- Desconfía si el mensaje no viene personalizado, por lo general las compañías con las que tenemos servicios conocen nuestro nombre real o de usuario ya que lo proporcionamos al registrarnos y con el nos contactan. Si un correo utiliza las palabras cliente, usuario, señor, etc. es muy probable que se un correo de phishing ya que los atacantes por lo general crean campañas masivas y no conoce los detalles de sus potenciales victimas.

9.- Si el correo viene en otro idioma, con faltas de ortografía o con frases sin sentido estos son motivos para sospechar ya que muchos atacantes son de otros paises y no conocen nuestra lengua y por ello cometen estos errores.

10.- Instalar una solución antivirus o antimalware en el equipo y mantenerla siempre actualizada

11.- Mantener siempre todo el software que utilices actualizado a la última versión disponible

12.-Si tienes dudas de la veracidad de un mensaje, trata de contactar al remitente por otro medio para confirmar que realmente lo ha enviado.

13.- Si aún después de seguir estos consejos sigues dudando de la veracidad del mensaje, preferible ignorarlo.

**Todos los ejemplos de phishing mostrados en este post son correos maliciosos reales que han llegado a mi bandeja de entrada.

Referencias

1. What is Phishing? (s. f.). ESET. Recuperado 15 de mayo de 2022, de https://www.eset.com/uk/about/newsroom/blog/what-is-phishing/

2. APWG | Phishing Activity Trends Reports. (s. f.). APWG. Recuperado 15 de mayo de 2022, de http://www.antiphishing.org/trendsreports/

3. Phishing: no muerdas el anzuelo. (2019, 3 mayo). INCIBE. Recuperado 15 de mayo de 2022, de https://www.incibe.es/protege-tu-empresa/blog/phishing-no-muerdas-el-anzuelo

4. Microsoft. (s. f.). What is phishing? Recuperado 15 de mayo de 2022, de https://support.microsoft.com/en-us/windows/protect-yourself-from-phishing-0c7ea947-ba98-3bd9-7184-430e1f860a44